USB智能卡應用技術研究

文章出處:http://www.nyfzw.net 作者: 人氣: 發表時間:2012年03月15日

摘要:公鑰基礎設施PKI是以公開密鑰技術為基礎,以數據的機密性、完整性和不可抵賴性為安全目的而構建的認證、授權、加密等硬件、軟件的綜合體系,是信息安全基礎設施的一個重要組成部分,是一種普遍適用的網絡安全體系。將智能卡與PKI技術有機結合可以增強文件傳輸安全性,在客戶端與服務器之間傳輸數據前進行身份驗證,并且能對傳輸的內容進行加密,解決了在Internet傳輸敏感信息的顧慮。

關鍵詞:公鑰基礎設施;PKI ;智能卡

科學技術的發展使得計算機幾乎成為各個領域的信息處理工具,政府機關、企業、銀行及軍事機構等國家重要部門都使用計算機建立信息系統,各種重要的信息和情報均由計算機進行處理。特別是Internet的出現,以計算機聯網方式獲得信息和交流信息已成為現代信息社會的重要特征。然而,隨著網絡的開放性、共享性、互聯程度的擴大,以及社會對網絡信息系統日益增強的依賴性,網絡安全問題日益突出。

目前網絡通信主要提供五種安全服務,即身份認證服務、訪問控制服務、機密性服務、完整性服務和抗否認性服務,所有的網絡應用環境包括銀行、電子交易、政府以及互聯網本身都需要上述網絡安全服務支持。

身份認證用于實現網絡通信方身份的互相驗證,在網絡安全中占據十分重要的位置。用戶在訪問網絡系統之前,首先經過身份認證系統識別身份,然后訪問監控器根據用戶身份和授權數據庫決定用戶能否訪問某個資源。可見身份認證是最基本的安全服務,訪問控制、審計等其它安全服務都要依賴于身份認證系統提供的用戶身份信息。一旦身份認證系統被攻破,那么系統所有安全措施將形同虛設。

1 PKI體系結構

PKI是以公鑰密碼體制的概念和技術為基礎,實施和提供信息安全服務的具有普適性的安全基礎設施,是信息安全基礎設施的重要組成部分,是對密碼學的最完整的應用。PKI遵循既定的標準,能為所有網絡應用提供加密和數字簽名等安全服務及必需的密鑰和證書管理體系。公鑰基礎設施能為具有各種不同安全需求的用戶提供各種安全服務。其核心的目標是解決網絡空間的信任問題,確定網絡空間各行為主體的身份的唯一性和真實性,保護信息網絡空間中各種主體的安全利益。

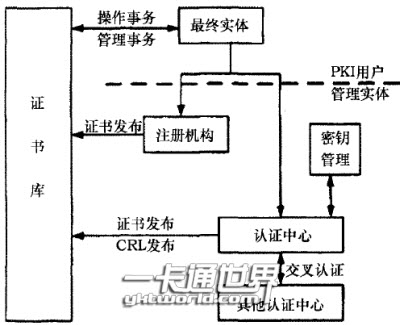

PKI涉及多個實體間的協作,圖1說明了典型PKI系統的架構,其組成部分包括認證中心、注冊機構、證書庫、密鑰管理和最終實體。認證中心(Certification‘Authority,CA ),CA是PKI的核心,具備權威性。CA負責最終確認PKI用戶的身份,以公鑰證書的形式建立一個身份和一對公/私鑰問的唯一關聯;同時負責頒發和管理公鑰證書。整個過程包括了軟、硬件,服務集合,以及人、操作過程和操作環境,制定諸如怎樣鑒別用戶身份,頒發哪種格式的證書等安全策略。

圖1 典型的PKI系統的體系結構

注冊機構(Registration Authority,RA),RA的主要功能是確認證書申請者的身份信息,將申請者的身份信息和公鑰用RA的私鑰簽名后發送給CA;接收證書作廢的申請,驗證其有效性,向CA發出該申請。對于地理上分散的機構,RA的存在可使CA離線運作,減少遭受攻擊的可能,增強安全性。

證書庫(Certificate Repository),證書庫存放經CA簽發的證書和己撤銷證書列表,最終實體可通過證書庫提供的服務得到其他實體的證書,驗證其真偽,查詢證書的狀態。密鑰管理(Key Management),密鑰對可能在某個集中的密鑰生成服務器中創建,也可能在智能卡中生成,并存放在相應密鑰存儲容器中。但無論如何都需要存檔用于)Jn/解密的密鑰對,以便在丟失時可以及時恢復,避免造成因丟失密鑰而導致信息無法恢復。但需要注意的是,為了保證簽名密鑰的唯一性,和對數字簽名的權威性,一般不對用于數字簽名的密鑰對進行備份操作。

最終實體(End Entity),最終實體是PKI系統的使用者,它可能是人,也可能是其他需要安全服務的應用程序。因此,可以將最終實體視作PKI提供的應用接口系統,它使得各種各樣的應用能夠以

安全、一致和可信的方式與PKI交互,使用PKI提供的安全服務,確保安全網絡環境的完整性和易用性。

2 PKI提供的核心安全服務

PKI提供的核心服務有認證、完整性和機密性,其實現機制如下:

(1)認證:PKI的認證服務采用數字簽名技術,通常是用用戶證書的私鑰對(i)被認證的數據;(ii)用戶希望發送到遠程設備的請求;(iii)遠程設備生成的隨機詢問信息;這三種數據的雜湊值簽名。其中第一項支持PKI的數據來源認證服務,即可以確定數據是來自特定的用戶;后兩項支持PKI的實體認證服務,即是向對方證實自己是某個用戶。

(2)完整性:PKI的數據完整性服務可以采用兩種技術,第一種是使用用戶私鑰對數據雜湊值的數字簽名技術,既可以提供實體認證,也可以保證被簽名數據的完整性。數據的任何變化都會導致其雜湊值的改變,從而使對雜湊值的原簽名與變化后雜湊值不匹配,簽名就無法通過驗證,因而保證了數據的完整性。第二種技術是信息認證碼(MAC)。這種方法的實現需要兩個通信的實體事先商定一個MAC的私鑰,因而受到一定的限制。

(3)機密性:假設一個PKI中的兩個實體A欲與B通信,機密通信按如下方式實現。

(i)A生成一個對稱密鑰,并用它加密通信數據;

(ii)A將加密過的數據和用B的公鑰加密的對稱密鑰一齊發送給B;

(iii)B收到信息后,先用自己的公鑰解密對稱密鑰,再用對稱密鑰解密A發送的數據。

3 智能卡

PKI極大地保障了電子商務、電子政務并推動其他信息安全技術的發展。智能卡作為PKI的安全終端,保存著用戶的數字證書,包含著用戶公鑰和個人信息,在系統中是機密數據的移動載體。

3.1 USB智能卡概述

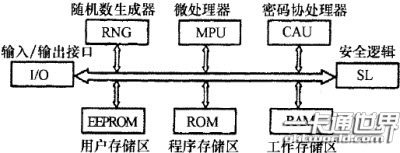

USB智能卡是一種使用了硬件微處理器(MPU)的,以USB總線為通訊接口的硬件設備。它能夠根據不同要求生成對稱和非對稱密鑰,支持對稱和非對稱加密及數字簽名等安全機制,使用個人識別碼(PIN)驗證持卡人。事實上,USB智能卡內部是一個小型嵌入式系統,主要由處理器,存儲器和I/O接口三部分組成,其組成結構如圖2所示。

圖2 USB智能卡的組成結構

處理器部分主要由MPU、密碼協處理器(CAU)和隨機數發生器(RNG )三個部件組成。MPU的主要功能類似微機中的CPU,負責執行系統的中央運算、處理和管理;CAU是專用的實現高速加/解密運算的硬件處理器;RNG的主要功能是通過硬件快速產生加密算法所需要的高質量隨機數。存儲器部分主要由ROM,RAM和EEPROM三個部件組成。ROM是只讀存儲器,存儲與應用緊密關聯的芯片操作系統(Chip Operating System,COS)程序,COS是芯片資源的管理者和安全保密的基礎;RAM是隨機存儲器,作為內存使用,用于臨時保存工作數據;EEPROM是電可擦除存儲器,主要功能是存儲應用程序數據。

存儲器和微處理器之間通過總線進行數據交換,而圖2中的I/O接口則連接著符合USB2.0規范的接口電路,完成數據輸入輸出所必需的處理;安全邏輯sL保護存儲器(主要是EEPROM)內的數據,對卡內資源實施訪問控制。

3.2 USB智能卡的優點

作為硬件載體,USB智能卡的結構和卡內安全邏輯能為公鑰證書和用戶私鑰提供硬件級安全保護。與其他載體相比,usB智能卡具有以下優點:

(1)提高了密鑰對的私有性:密鑰對由CAU在MPU的控制下生成,改變了密鑰對由服務器統一產生的方式,使得密鑰對的安全性不再僅僅依賴于服務器的安全性和可信度。

(2)提高了私鑰的安全性:私鑰以只讀形式存儲在USB智能卡內,幾乎不可能出現在除此以外的任何地方,所有涉及私鑰(如簽名等)的操作全部在USB智能卡內部完成,只有知道PIN碼的合法用戶才可能完成這些操作,保證了私鑰的安全性。

(3)降低了秘鑰管理的復雜度:每張智能卡只需要秘密保存自己的私鑰,M張智能卡和 臺主機相互鑒別只需要( M+N)對密鑰。

(4)具有黑盒特性的安全操作:USB智能卡提供統一的API接口,以類似“黑盒”的形式完成數字簽名和數據加/解密等私鑰相關安全操作,不僅加強安全性,而且操作十分簡便。

(5)具有較高的性價比:USB智能卡的成本較低,且具有廣泛的軟硬件支持,支持即插即用。此外,它還具有良好的便攜性和耐用性等優點。

4 總結

PKI是一種遵循既定標準的密鑰管理平臺,它可以為各種網絡應用透明地提供采用加密和數字簽名等密碼服務所必須的密鑰和證書管理,從而達到保證網上傳遞信息的保密、真實、完整和不可否認性的目的。利用PKI,人們可以方便地建立和維護一個可信的網絡計算環境,無須直接見面就能確認彼此的身份,安全地進行信息交換。USB智能卡作為PKI的安全終端,既提高了PKI系統的安全性能,又降低了用戶的使用復雜度。但是,智能卡本身也存在著被攻擊的可能,需要進行進一步的研究,這也對網絡安全提出了更高的要求。

參考文獻

1 關振勝.公鑰基礎設施PKI與認證機構CA.北京:電子工業出版社,2002

2 張先紅.數字簽名原理及技術.北京:機械工業出版社,2004

3 張佳偉.一種基于PKI的局域網防泄密系統的設計與實現.上海師范大學碩士學位論文,2006

第一作者簡介:孫海濤,博士研究生。研究方向:集成電路信息泄漏與主動防護技術研究。

【稿件聲明】:如需轉載,必須注明來源和作者,保留文中圖片和內容的完整性,違者將依法追究。